Salah satu hal dasar yang perlu dilakukan dalam penyusunan arsitektur infrastruktur teknologi informasi adalah pembagian infrastruktur teknologi informasi ke dalam beberapa segmentasi jaringan, mulai dari yang hanya bisa diakses oleh internal organisasi, yang bisa diakses secara langsung oleh publik, yang hanya bisa diakses oleh pihak ketiga yang bekerja sama dengan organisasi dan lain sebagainya. Ada juga yang melakukan pembagian berdasarkan tingkat kekritisan data, mulai dari data yang bersifat kritis seperti data pribadi hingga ke data yang bersifat umum seperti profil Organisasi.

Apapun referensi yang digunakan, pembagian segmentasi jaringan menjadi salah satu kontrol yang wajib dilakukan untuk memberikan pembatasan akses dan perlindungan terhadap data yang terdapat didalam aset teknologi informasi sehingga integritas dan kerahasiaan data dapat terjaga dengan baik. Diperlukan perencanaan yang baik serta dieksekusi secara konsisten dalam mengikuti perencanaan awal didalam implementasi segmentasi jaringan. Karena jika tidak, maka akan terjadi kesemrawutan akses yang mengakibatkan exceed access dan berujung kepada kebocoran data yang akan merugikan Organisasi. Kemudian besarnya kesemrawutan akses ini akan berjalan linear dengan berkembangnya aset teknologi informasi yang digunakan untuk mendukung operasional Organisasi dan akhirnya hanya tinggal menunggu waktu terjadinya kebocoran data.

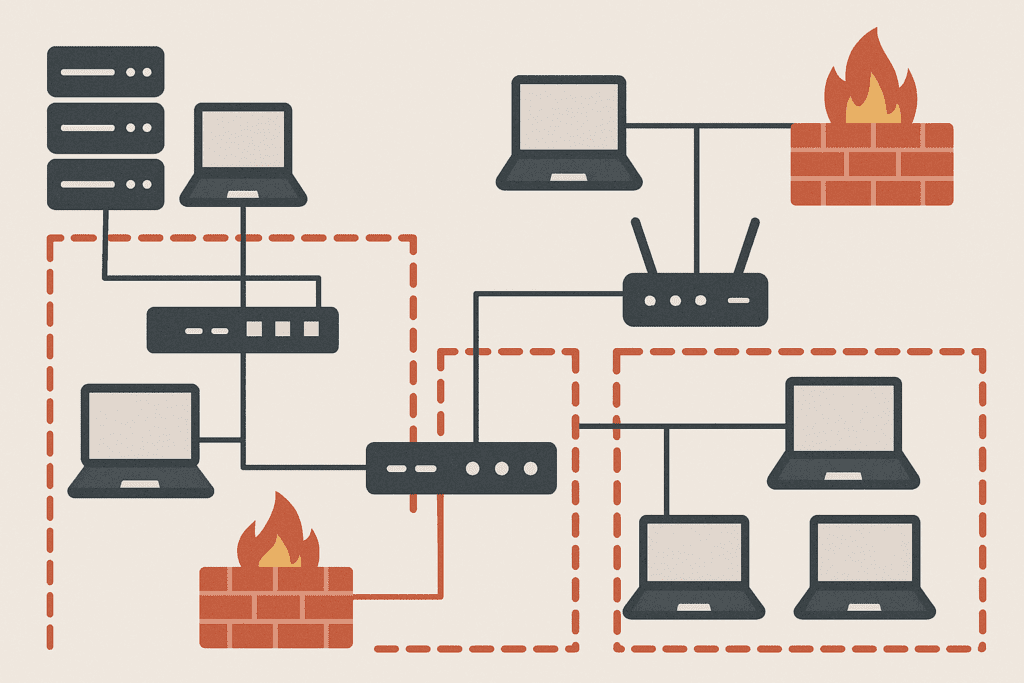

Dalam melakukan perencanaan maupun implementasi segmentasi jaringan, ada beberapa hal yang perlu diperhatikan agar kontrol ini dapat berjalan dan berfungsi dengan baik.

Pemilihan dan pembagian IP Address.

Hal dasar yang perlu diketahui adalah pemilihan dan pembagian IP Address yang akan digunakan dalam segmentasi. Capacity planning terhadap kebutuhan operasional Organisasi akan seberapa banyak aset teknologi informasi yang dibutuhkan menjadi kunci dalam menentukan hal ini. Jika sudah salah didalam memilih IP Address yang akan digunakan, dikemudian hari dapat menyebabkan terganggunya operasional Organisasi dan bisa jadi diharuskan melakukan revamp segmentasi jaringan dalam skala yang cukup besar.

Routing antar segmentasi jaringan.

Routing table selanjutnya menjadi faktor kunci untuk menentukan siapa yang boleh dan tidak boleh mengakses diantara jaringan. Data yang memiliki tingkat kritis baiknya memiliki tingkat pengamanan yang lebih ketat dibanding data internal Organisasi dan data yang diakses oleh publik. Lakukan pengawasan yang lebih ketat terhadap jaringan yang mempunyai akses yang terhadap banyak jaringan, seperti perangkat monitoring infrastruktur teknologi informasi yang (biasanya) memiliki akses (hampir ke banyak segmentasi jaringan) untuk memantau utilisasi infrastruktur teknologi informasi. Lakukan peninjauan terhadap routing table secara regular. Lakukan distribusi routing table hanya ke destinasi yang diperlukan saja.

Penerapan Akses Kontrol.

Dalam segmentasi jaringan, penerapan akses kontrol dapat dilakukan salah satunya dengan mengimplementasi firewall diantara jaringan-jaringan yang saling terkoneksi. Pastikan penerapan implicit deny dan kemudian baru menambahkan rules yang secara spesifik (bukan general) menjelaskan siapa yang boleh mengakses dan apa yang boleh diakses. Lakukan peninjauan secara rutin terhadap rules yang terdapat didalam perangkat firewall.

Penerapan VPN.

Penerapan VPN diperlukan untuk seluruh infrastruktur teknologi informasi, baik yang berdampak kritis terhadap operasional Organisasi maupun yang digunakan sebagai pendukung operasional Organisasi. Dengan adanya VPN, memastikan bahwa infrastruktur teknologi informasi Organisasi terlindungi karena tidak bisa diakses secara langsung oleh publik. Namun, perlu dilakukan penambahan kontrol lainnya seperti pengecekan postur keamanan informasi perangkat yang digunakan untuk koneksi VPN, peninjauan hak akses, penerapan MFA dan lain sebagainya.

Penerapan Change Management.

Tujuan dari penerapan change management adalah memastikan setiap perubahan yang terjadi dalam segmentasi jaringan telah melalui proses yang sesuai, mulai dari tahapan perencanaan, pengujian hingga persetujuan dari stakeholders. Sehingga meminimalkan terjadi implementasi didalam segmentasi jaringan yang berujung kepada terjadinya kebocoran data. Libatkan stakeholders terkait dalam melakukan proses peninjauan konfigurasi yang hendak diterapkan dan lakukan analisa dampak terhadap implementasi yang akan dilakukan agar gangguan terhadap operasional Organisasi dapat ditekan seminimal mungkin.

Documentation is a MUST.

Memiliki dokumentasi yang menyeluruh perihal segmentasi jaringan memang bukan perkara yang mudah untuk dipenuhi. Namun, tanpa memiliki dokumentasi / dokumentasi yang tidak terbaharui secara berkala dapat berdampak salah satunya ketika proses troubleshooting. Dan juga dokumentasi ini (biasanya) diperlukan sebagai salah satu evidence dalam proses sertifikasi keamanan informasi, misalnya PCI DSS dan ISO 27001. Dalam dokumentasi ini memuat diagram jaringan terkini yang dilengkapi dengan IP Address, nama VLAN, routing dan informasi terkait lainnya. Lakukan proses pembaharuan dokumentasi segmentasi jaringan secara regular.

Dengan adanya segmentasi jaringan maka kompleksitas jaringan dipecahkan menjadi lebih kecil, lebih aman dan lebih dapat diatur dengan lebih mudah bagi Organisasi sehingga dapat meningkatkan postur keamanan informasi, mengoptimalkan kinerja jaringan dan menyederhanakan pengaturan jaringan.

Rencanakan dan jalankan segmentasi jaringan secara konsisten, maka banyak manfaatkan yang akan didapatkan dikemudian hari.